Bezpieczeństwo informatyczne

Obserwowany obecnie dynamiczny rozwój technologii informatycznych powoduje ich coraz to szersze wkraczanie we wszystkie obszary funkcjonowania społeczeństwa i jednostki, umożliwiając kolosalny wzrost wydajności pracy oraz wygody życia. Od kart płatniczych, możliwość robienia zakupów na odległość, poprzez internetową rozrywkę, aż po wspomaganą komputerowo produkcję przemysłową i coraz to nowe rodzaje usług telekomunikacyjnych, ogólnoświatowa gospodarka staje się w coraz to większym stopniu oparta o technologie informatyczne i co za tym idzie - coraz bardziej od nich uzależniona.

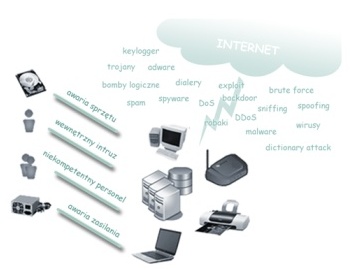

Obok ogromnych korzyści, jakie może nieść za sobą informatyzacja pojawiają się jednak istotne zagrożenia związane z przechowywaniem i przetwarzaniem informacji w formie elektronicznej. Zagrożenia te obejmują dwie zasadnicze kategorie:

- Nieuprawniony dostęp do danych - uzyskanie poufnych informacji przez nieuprawniony podmiot lub ich modyfikacja w celu wprowadzenia w błąd uprawnionych odbiorców

- Awaria oprogramowania, sprzętu oraz błąd ludzki - prowadzące do utraty lub uszkodzenia przechowywanych danych bądź uzyskania błędnych wyników w procesie ich przetwarzania

W związku z powyższym, kluczowym elementem dla sukcesu biznesowego i organizacyjnego staje się zaimplementowanie, obok właściwych systemów informatycznych, odpowiednich mechanizmów zabezpieczeń na wszystkich poziomach przechowywania, przetwarzania i przesyłania informacji.

Bezpieczeństwo informatyczne jest obecnie dynamicznie rozwijającą się dziedziną informatyki, dostarczając coraz to nowych i uaktualnionych technologii i metod ochrony informacji przed kradzieżą, zmianą oraz utratą. Równie dynamicznie jednak rozwijają się niestety techniki łamania tych zabezpieczeń przez przestępców komputerowych. Rozmaite ataki prowadzone w sieci, złośliwe oprogramowanie, zaniedbania personelu czy też bardziej złożone działania szpiegostwa korporacyjnego prowadzące do wycieku tajemnicy handlowej przedsiębiorstwa do podmiotów konkurencyjnych stanowią bardzo poważne zagrożenie dla poprawnego funkcjonowania organizacji, często stając się przyczyną bardzo poważnych strat w ramach działalności biznesowej.

Wśród zagrożeń poufności i wiarygodności informacji w warstwie sprzętowej można wyróżnić fizyczne przechwycenie medium komunikacyjnego, nasłuch i modyfikację transmisji bezprzewodowej, przechwytywanie informacji wewnątrz sieci za pomocą ukrytych urządzeń (np. keyloggerów), bezprzewodowe podsłuchy, kamery, etc.

W warstwie programowej główne zagrożenia to wirusy i inne złośliwe oprogramowanie określane mianem malware, takie jak robaki i konie trojańskie (pozwalające na przejęcie pełnej kontroli nad systemem informatycznym), spyware (czyli oprogramowanie gromadzące i przesyłające prywatne informacje o użytkownikach systemów, np. w ramach mechanizmów cookies), adware (oprogramowanie reklamowe utrudniające pracę systemów informatycznych), dialery (wykorzystujące modemy systemów do wykonywania zarobkowych połączeń na linie typu 0-700), exploity (wykorzystujące dziury w krytycznym oprogramowaniu sieciowym do uzyskanie dostępu do systemów informatycznych). Wiele typów ataków związanych jest z zablokowaniem działania całego systemu informatycznego (Denial of Service), najczęściej spowodowanego agresywnym zapychaniem sieci i zasobów komponentów w jej obrębie.

Obecnie bezpieczeństwo informatyczne staje się jedną z kluczowych kwestii działalności przedsiębiorstw i zaniedbania w tym obszarze są krytycznym czynnikiem decydującym o ich sukcesie, mogąc prowadzić do dotkliwych strat. Zarządzanie bezpieczeństwem stanowi złożony proces identyfikacji zależności zachodzących w ramach struktury przepływów informacyjnych danej organizacji i późniejszego nadzoru nad tymi przepływami, zgodnie z odpowiednio ustalonymi politykami bezpieczeństwa. Dobrze zaprojektowana polityka bezpieczeństwa obejmuje wykonanie projektu i wdrożenie mechanizmów zabezpieczeń na podstawie przeprowadzonego audytu oraz ciągły nadzór nad systemem, w celu zachowania gwarantowanej niezawodności i bezpieczeństwa.

- Zaloguj się lub utwórz konto, by odpowiadać

- Zgłoś nadużycie

Ostatnio

10 lata 26 tygodnie temu

11 lata 17 tygodnie temu

11 lata 18 tygodnie temu

11 lata 22 tygodnie temu

11 lata 47 tygodnie temu

12 lata 14 tygodnie temu

12 lata 22 tygodnie temu

12 lata 22 tygodnie temu

12 lata 23 tygodnie temu

12 lata 25 tygodnie temu